Sosyal medya kullanıcılarını hedef alan hackleme yöntemleri

Her saniye ortalama 8,9 yeni kullanıcı, sosyal medyayı bilgisayar korsanları için birincil hedef haline geliyor. Peki, kullanıcıların sosyal medya hesaplarını bilgisayar korsanlarından korumak için en etkili yollar neler?

Siber suçluların sosyal medya üzerindeki faaliyetleri giderek daha sofistike hale geliyor. Sosyal mühendislik tekniklerinden sahte hesaplara kadar pek çok farklı yöntemle kullanıcılar tehdit altında kalıyor.

Bilgisayar korsanları, kullanıcıların kişisel verilerini ele geçirerek dolandırıcılık yapabiliyor, hesaplarını ele geçirip bu hesapları spam içerikler ya da kötü niyetli bağlantılar için kullanabiliyor.

1. Kimlik Avı Saldırıları

Kimlik avı, bilgisayar korsanlarının güvenilir bir kaynakmış gibi davranarak sahte mesajlar veya e-postalar gönderdiği bir taktik. Siber suçlular kullanıcıların giriş bilgilerini vermesi veya hesaplarını tehlikeye atan kötü amaçlı bir bağlantıya tıklamaları için kandırma yoluna gidiyor. Kimlik avı saldırıları genellikle markaları, sponsorluk anlaşmalarını ve hatta platform bildirimlerini taklit ederek influencer'ları hedef alıyor.

2. Kimlik Bilgileri Doldurma

Bu yöntem, sosyal medya hesaplarına erişmek için çalınan oturum açma kimlik bilgilerinin (veri ihlalleri veya sızıntıları) kullanılmasını içeriyor. Farklı sitelerde şifrelerini tekrar kullanan sosyal medya meraklıları bu tür saldırılara karşı özellikle risk altında oluyor.

3. Kaba Kuvvet Saldırıları

Bilgisayar korsanları, hesapların şifresini tahmin edene kadar binlerce farklı şifre kombinasyonunu denemek için otomatik araçlar kullanıyor. Zayıf veya yaygın şifreler kaba kuvvet saldırıları için kullanıcıları kolay bir hedef haline getiriyor.

4. Kötü Amaçlı Yazılımlar ve Tuş Kaydedicileri

Cihazlara kötü amaçlı yazılımlar, kötü amaçlı indirmeler, e-posta ekleri veya sürücü tarafından indirmeler yoluyla yüklenebiliyor. Uzaktan Erişim Truva Atları gibi kötü amaçlı yazılımlar yüklendikten sonra tuş vuruşlarını takip ederek bilgisayar korsanlarının kullanıcıların parolalarını çalmalarına ve hesaplarınıza erişmesine olanak tanıyor.

5. Oturum Korsanlığı

Kullanıcılar, herkese açık veya güvenli olmayan Wi-Fi kullanıyorsa, bilgisayar korsanları sosyal medya hesaplarına erişmek için oturumlarını ele geçirebiliyor. Bilgisayar korsanları, cihaz ile ağ arasında değiş tokuş edilen verileri ele geçirerek oturum açma bilgilerine ihtiyaç duymadan kullanıcıların oturumlarına ulaşabiliyor.

SON DAKİKA

EN ÇOK OKUNANLAR

Radyoyu Kim İcat Etti? Radyo Nasıl ve Ne Zaman İcat Edilidi?

Uçağı Kim İcat Etti? İlk Uçak Ne Zaman, Nasıl Bulundu? Uçağın Mucitleri Kimdir?

Televizyonu Kim İcat Etti? Geçmişten Günümüze Televizyonun Yolculuğu

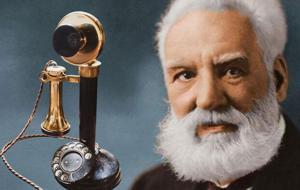

Telefonu Kim İcat Etti? 1876’da Başlayan Bir Hikaye!

iPhone'u olanlar dikkat! Apple'dan uyarı geldi: Cihazlar tehdit altında